Regarding translations: My native language is English. Because this is a free and open-source hobby project which generates zero income, and translatable content is likely to change as the features and functionality supported by the project changes, it doesn't make sense for me to spend money for translations. Because I'm the sole author/developer/maintainer for the project and I'm not a ployglot, any translations I produce are very likely to contain errors. Sorry, but realistically, that won't ever change. If you find any such errors/typos/mistakes/etc, your assistance to correct them would be very much appreciated. Pull requests are invited and encouraged. Otherwise, if you find these errors too much to handle, just stick with the original English source. If a translation is irredeemably incomprehensible, let me know which, and I can delete it. If you're not sure how to perform pull requests, ask. I can help.

CIDRAM (Classless Inter-Domain Routing Access Manager) é um script PHP projetados para proteger sites por bloqueando solicitações provenientes de endereços IP considerado como sendo fontes de tráfego indesejável, incluindo (mas não limitado a) o tráfego dos pontos de acesso não-humanos, serviços em nuvem, spambots, raspadores/scrapers, etc. Ele faz isso via calculando as possíveis CIDRs dos endereços IP fornecida a partir de solicitações de entrada e em seguida tentando comparar estas possíveis CIDRs contra os seus arquivos de assinaturas (estas arquivos de assinaturas contêm listas de CIDRs de endereços IP considerado como sendo fontes de tráfego indesejável); Se forem encontradas correspondências, as solicitações estão bloqueadas.

CIDRAM COPYRIGHT 2016 e além GNU/GPLv2 através do Caleb M (Maikuolan).

Este script é livre software; você pode redistribuí-lo e/ou modificá-lo de acordo com os termos da GNU General Public License como publicada pela Free Software Foundation; tanto a versão 2 da Licença, ou (em sua opção) qualquer versão posterior. Este script é distribuído na esperança que possa ser útil, mas SEM QUALQUER GARANTIA; sem mesmo a implícita garantia de COMERCIALIZAÇÃO ou ADEQUAÇÃO A UM DETERMINADO FIM. Consulte a GNU General Public License para obter mais detalhes, localizado no LICENSE.txt arquivo e disponível também desde:

CIDRAM pode ser baixado gratuitamente aqui:

Este documento e várias traduções dele podem ser encontrados aqui:

Em primeiro lugar, você precisará de uma nova cópia do CIDRAM para trabalhar. Você pode baixar um arquivo da versão mais recente do CIDRAM do repositório CIDRAM/CIDRAM. Especificamente, você precisará de uma nova cópia do diretório "vault" (tudo do arquivo, exceto o diretório "vault" e seu conteúdo, pode ser excluído ou desconsiderado com segurança).

Antes da v3, era necessário instalar o CIDRAM em algum lugar dentro de sua raiz pública para poder acessar o front-end do CIDRAM. No entanto, a partir da v3, isso não é necessário, e para maximizar a segurança e prevenir o acesso não autorizado ao CIDRAM e seus arquivos, é recomendado em vez disso instalar o CIDRAM fora de sua raiz pública. Não importa exatamente onde você escolhe instalar o CIDRAM, contanto que esteja em algum lugar acessível por PHP, em algum lugar razoavelmente seguro, e em algum lugar com o qual você esteja satisfeito. Também não é mais necessário manter o nome do diretório "vault", então você pode renomear "vault" para o nome que preferir (mas por conveniência, a documentação continuará a se referir a ele como o diretório "vault").

Quando estiver pronto, carregue o diretório "vault" para o local escolhido e certifique-se de que ele tenha as permissões necessárias para que o PHP possa gravar no diretório (dependendo do sistema em questão, às vezes você não precisará fazer nada, ou às vezes precisará definir CHMOD 755 para o diretório, ou se houver problemas com 755, você pode tentar 777, mas 777 não é recomendado por ser menos seguro).

Em seguida, para que o CIDRAM possa proteger sua base de código ou CMS, você precisará criar um "ponto de entrada". Tal ponto de entrada consiste em três coisas:

- Inclusão do arquivo "loader.php" em um ponto apropriado em sua base de código ou CMS.

- Instanciação do CIDRAM core.

- Chamando o método "protect".

Um exemplo simples:

<?php

require_once '/path/to/the/vault/directory/loader.php';

(new \CIDRAM\CIDRAM\Core())->protect();Se você estiver usando um servidor web Apache e tiver acesso ao php.ini, você pode usar a diretiva auto_prepend_file para preceder o CIDRAM sempre que qualquer solicitação do PHP for feita. Nesse caso, o local mais apropriado para criar seu ponto de entrada seria em seu próprio arquivo, e você citaria esse arquivo na diretiva auto_prepend_file.

Exemplo:

auto_prepend_file = "/path/to/your/entrypoint.php"

Ou isso no arquivo .htaccess:

php_value auto_prepend_file "/path/to/your/entrypoint.php"

Em outros casos, o local mais apropriado para criar seu ponto de entrada seria o mais cedo possível dentro de sua base de código ou CMS para sempre ser carregado sempre que alguém acessar qualquer página em todo o seu site. Se sua base de código utiliza um "bootstrap", um bom exemplo seria no início do seu arquivo "bootstrap". Se a sua base de código tiver um arquivo central responsável por se conectar ao seu banco de dados, outro bom exemplo seria no início desse arquivo central.

CIDRAM está registrado no Packagist, e então, se você estiver familiarizado com o Composer, poderá usar o Composer para instalar o CIDRAM.

composer require cidram/cidram

CIDRAM está registrado como um plugin com o banco de dados de plugins do WordPress, e você pode instalar CIDRAM diretamente do painel de plugins. Você pode instalá-lo da mesma maneira que qualquer outro plugin, e nenhuma etapa de adição é necessária.

Atenção: A atualização do CIDRAM através do painel de plugins resulta numa instalação limpa! Se você personalizou sua instalação (mudou sua configuração, instalados módulos, etc), estas personalizações serão perdidas quando atualizando através do painel de plugins! Os arquivos de log também serão perdidos ao atualizar através do painel de plugins! Para preservar arquivos de log e personalizações, atualize através da página de atualizações de front-end do CIDRAM.

É altamente recomendável que você revise a configuração de sua nova instalação para poder ajustá-la de acordo com suas necessidades. Você também pode querer instalar módulos adicionais, arquivos de assinatura, criar regras auxiliares, ou implementar outras personalizações para que sua instalação possa atender melhor às suas necessidades. Eu recomendo usar o front-end para fazer essas coisas.

CIDRAM deve bloquear automaticamente as solicitações indesejáveis para o seu site sem necessidade de qualquer assistência manual, Além de sua instalação inicial.

Você pode personalizar a sua configuração e personalizar quais CIDRs são bloqueados por modificando seu arquivo de configuração e/ou seus arquivos de assinaturas.

CIDRAM pode ser atualizado manualmente ou através do front-end. CIDRAM também pode ser atualizado via Composer ou WordPress, se originalmente instalado por esses meios.

O front-end fornece uma maneira conveniente e fácil de manter, gerenciar e atualizar sua instalação CIDRAM. Você pode visualizar, compartilhar e baixar arquivos de log através da página de logs, você pode modificar a configuração através da página de configuração, você pode instalar e desinstalar componentes através da página de atualizações, e você pode carregar, baixar e modificar arquivos no seu vault através do gerenciador de arquivos.

Semelhante a como você precisava criar um ponto de entrada para que o CIDRAM protegesse seu site, você também precisará criar um ponto de entrada para acessar o front-end. Tal ponto de entrada consiste em três coisas:

- Inclusão do arquivo "loader.php" em um ponto apropriado em sua base de código ou CMS.

- Instanciação do CIDRAM front-end.

- Chamando o método "view".

Um exemplo simples:

<?php

require_once '/path/to/the/vault/directory/loader.php';

(new \CIDRAM\CIDRAM\FrontEnd())->view();A classe "FrontEnd" estende a classe "Core", o que significa que, se você quiser, pode chamar o método "protect" antes o método "view" para bloquear o tráfego potencialmente indesejado de acessar o front-end. Fazer isso é totalmente opcional.

Um exemplo simples:

<?php

require_once '/path/to/the/vault/directory/loader.php';

$CIDRAM = new \CIDRAM\CIDRAM\FrontEnd();

$CIDRAM->protect();

$CIDRAM->view();O local mais apropriado para criar um ponto de entrada para o front-end é em seu próprio arquivo dedicado. Ao contrário do ponto de entrada criado anteriormente, você deseja que seu ponto de entrada front-end seja acessível apenas solicitando diretamente o arquivo específico em que o ponto de entrada existe, portanto, nesse caso, você não desejará usar auto_prepend_file ou .htaccess.

Depois de criar seu ponto de entrada para o front-end, use seu navegador para acessá-lo. Você deve ser apresentado com uma página de login. Na página de login, digite o nome de usuário e senha padrão (admin/password) e pressione o botão de login.

Nota: Depois de efetuar login pela primeira vez, a fim de impedir o acesso não autorizado ao front-end, você deve imediatamente alterar seu nome de usuário e senha! Isto é muito importante, porque é possível fazer upload de código PHP arbitrário para o seu site através do front-end.

Além disso, para uma segurança ideal, é recomendável ativar a "autenticação de dois fatores" para todas as contas front-end (instruções fornecidas abaixo).

As instruções são fornecidas em cada página do front-end, para explicar a maneira correta de usá-lo e sua finalidade pretendida. Se precisar de mais explicações ou qualquer assistência especial, entre em contato com o suporte. Alternativamente, existem alguns vídeos disponíveis no YouTube que podem ajudar por meio de demonstração.

É possível tornar o front-end mais seguro ativando a autenticação de dois fatores ("2FA"). Ao fazer login numa conta ativada para 2FA, um e-mail é enviado para o endereço de e-mail associado a essa conta. Este e-mail contém um "código 2FA", que o usuário deve inserir, além do nome de usuário e da senha, para poder fazer login usando essa conta. Isso significa que a obtenção de uma senha de conta não seria suficiente para que qualquer hacker ou atacante em potencial pudesse fazer login nessa conta, já que eles também precisam ter acesso ao endereço de e-mail associado a essa conta para poder receber e utilizar o código 2FA associado à sessão, assim tornando assim o front-end mais seguro.

Em primeiro lugar, para ativar a autenticação de dois fatores, usando a página de atualizações do front-end, instale o componente PHPMailer. O CIDRAM utiliza o PHPMailer para enviar e-mails.

Depois de instalar o PHPMailer, você precisará preencher as diretivas de configuração do PHPMailer por meio da página de configuração para CIDRAM ou do arquivo de configuração. Mais informações sobre essas diretivas de configuração estão incluídas na seção de configuração deste documento. Depois de preencher as diretivas de configuração do PHPMailer, defina enable_two_factor para true. A autenticação de dois fatores agora deve estar ativada.

Em seguida, você precisará associar um endereço de e-mail a uma conta para que o CIDRAM saiba para onde enviar códigos 2FA ao fazer login com essa conta. Para fazer isso, use o endereço de e-mail como o nome de usuário da conta (como foo@bar.tld), ou incluir o endereço de e-mail como parte do nome de usuário da mesma forma que você faria ao enviar um e-mail normalmente (como Foo Bar <foo@bar.tld>).

Nota: Proteger seu vault contra acesso não autorizado (p.e., por meio de endurecendo as permissões de segurança e de acesso público do seu servidor), é particularmente importante aqui, devido a esse acesso não autorizado ao seu arquivo de configuração (que é armazenado no seu vault), pode arriscar expor suas configurações de SMTP (incluindo nome de usuário e senha SMTP). Você deve garantir que seu vault esteja adequadamente protegido antes de ativar a autenticação de dois fatores. Se você não conseguir fazer isso, então, pelo menos, você deve criar uma nova conta de e-mail, dedicada para essa finalidade, a fim de reduzir os riscos associados às configurações SMTP expostas.

O seguinte é uma lista de variáveis encontradas no config.yml arquivo de configuração para CIDRAM, juntamente com uma descrição de sua propósito e função.

Configuração (v4)

│

├───general

│ stages [string]

│ fields [string]

│ timezone [string]

│ time_offset [int]

│ time_format [string]

│ ipaddr [string]

│ http_response_header_code [int]

│ silent_mode [string]

│ silent_mode_response_header_code [int]

│ lang [string]

│ lang_override [bool]

│ numbers [string]

│ emailaddr [string]

│ emailaddr_display_style [string]

│ default_dns [string]

│ default_algo [string]

│ statistics [string]

│ statistics_captchas [string]

│ force_hostname_lookup [bool]

│ allow_gethostbyaddr_lookup [bool]

│ disabled_channels [string]

│ request_proxy [string]

│ request_proxyauth [string]

│ default_timeout [int]

│ sensitive [string]

│ email_notification_address [string]

│ email_notification_name [string]

│ email_notification_when [string]

├───components

│ ipv4 [string]

│ ipv6 [string]

│ modules [string]

│ imports [string]

│ events [string]

├───logging

│ standard_log [string]

│ apache_style_log [string]

│ serialised_log [string]

│ error_log [string]

│ outbound_request_log [string]

│ report_log [string]

│ truncate [string]

│ log_rotation_limit [int]

│ log_rotation_action [string]

│ log_banned_ips [bool]

│ log_sanitisation [bool]

├───frontend

│ frontend_log [string]

│ signatures_update_event_log [string]

│ max_login_attempts [int]

│ theme [string]

│ theme_mode [string]

│ magnification [float]

│ custom_header [string]

│ custom_footer [string]

│ remotes [string]

│ enable_two_factor [bool]

├───signatures

│ shorthand [string]

│ default_tracktime [string]

│ infraction_limit [int]

│ tracking_override [bool]

│ conflict_response [int]

├───verification

│ search_engines [string]

│ social_media [string]

│ other [string]

│ adjust [string]

├───captcha

│ usemode [int]

│ nonblocked_status_code [int]

│ api [string]

│ messages [string]

│ lockto [string]

│ hcaptcha_sitekey [string]

│ hcaptcha_secret [string]

│ friendly_sitekey [string]

│ friendly_apikey [string]

│ turnstile_sitekey [string]

│ turnstile_secret [string]

│ expiry [float]

│ signature_limit [int]

│ log [string]

├───legal

│ pseudonymise_ip_addresses [bool]

│ privacy_policy [string]

├───template_data

│ theme [string]

│ theme_mode [string]

│ magnification [float]

│ css_url [string]

│ block_event_title [string]

│ captcha_title [string]

│ custom_header [string]

│ custom_footer [string]

├───rate_limiting

│ max_bandwidth [string]

│ max_requests [int]

│ precision_ipv4 [int]

│ precision_ipv6 [int]

│ allowance_period [string]

│ exceptions [string]

│ segregate [bool]

├───supplementary_cache_options

│ prefix [string]

│ enable_apcu [bool]

│ enable_memcached [bool]

│ enable_redis [bool]

│ enable_pdo [bool]

│ memcached_host [string]

│ memcached_port [int]

│ redis_host [string]

│ redis_port [int]

│ redis_timeout [float]

│ redis_database_number [int]

│ pdo_dsn [string]

│ pdo_username [string]

│ pdo_password [string]

└───bypasses

used [string]Configuração geral (qualquer configuração principal que não pertença a outras categorias).

- Controles para as etapas da cadeia de execução (se ativado, se os erros são registrados, etc).

stages───[Ativar esta etapa?]─[Registrar algum erro gerado durante esta etapa?]─[Contar infrações geradas durante esta etapa para o monitoração IP?]

├─BanCheck ("Verifique se está banido")

├─Tests ("Executar testes para os arquivos de assinatura")

├─Modules ("Executar módulos")

├─SearchEngineVerification ("Executar verificação dos motores de busca")

├─SocialMediaVerification ("Executar verificação de mídia social")

├─OtherVerification ("Executar outra verificação")

├─Aux ("Executar regras auxiliares")

├─Tracking ("Executar o monitoração IP")

├─RL ("Executar a limitação de taxa")

├─CAPTCHA ("Implantar CAPTCHAs (solicitações bloqueadas)")

├─Reporting ("Executar relatórios")

├─Statistics ("Atualizar estatísticas")

├─Webhooks ("Executar webhooks")

├─TriggerNotifications ("Processar a fila de notificação do desencadeamento de e-mail")

├─PrepareFields ("Preparar campos para saída e logs")

├─Output ("Gerar saída (solicitações bloqueadas)")

├─WriteLogs ("Gravar nos logs (solicitações bloqueadas)")

├─Terminate ("Encerrar a solicitação (solicitações bloqueadas)")

├─AuxRedirect ("Redirecionar de acordo com regras auxiliares")

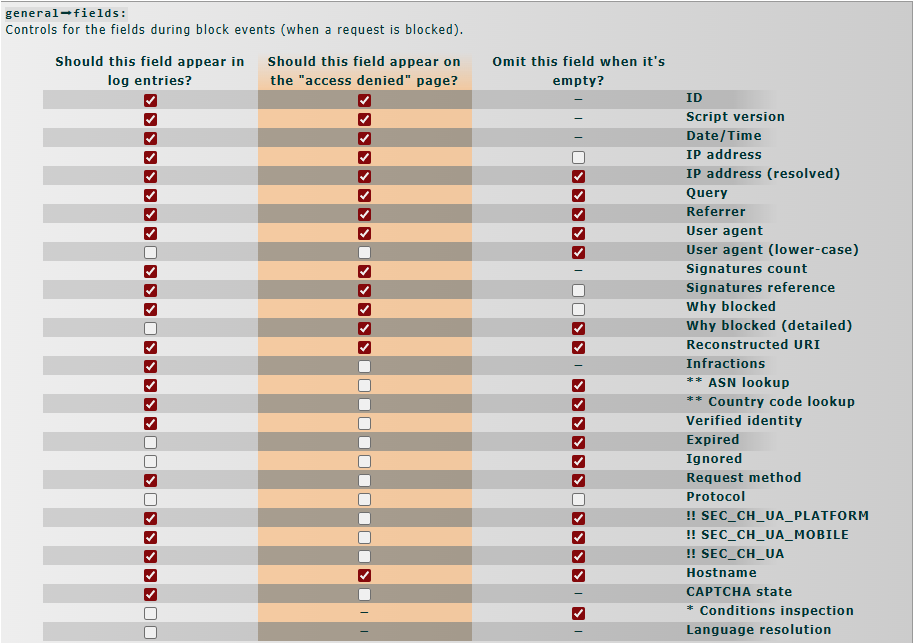

└─NonBlockedCAPTCHA ("Implantar CAPTCHAs (solicitações não bloqueadas)")- Controles para os campos durante eventos de bloqueio (quando uma solicitação é bloqueada).

fields───[Este campo deve aparecer nas entradas de log?]─[Este campo deve aparecer na página "acesso negado"?]─[Omitir este campo quando estiver vazio?]

├─ID ("ID")

├─ScriptIdent ("Versão do script")

├─DateTime ("Data/Hora")

├─IPAddr ("Endereço IP")

├─IPAddrResolved ("Endereço IP (resolvido)")

├─Query ("Consulta")

├─Referrer ("Referenciador")

├─UA ("Agente do usuário")

├─UALC ("Agente do usuário (minúscula)")

├─SignatureCount ("Contagem da assinaturas")

├─Signatures ("Assinaturas referência")

├─WhyReason ("Razão bloqueada")

├─ReasonMessage ("Razão bloqueada (detalhado)")

├─rURI ("Reconstruído URI")

├─Infractions ("Infrações")

├─ASNLookup ("** Pesquisa de ASN")

├─CCLookup ("** Pesquisa de código de país")

├─Verified ("Identidade verificada")

├─Expired ("Expirado")

├─Ignored ("Ignorado")

├─Request_Method ("Método de solicitação")

├─Protocol ("Protocolo")

├─SEC_CH_UA_PLATFORM ("!! SEC_CH_UA_PLATFORM")

├─SEC_CH_UA_MOBILE ("!! SEC_CH_UA_MOBILE")

├─SEC_CH_UA ("!! SEC_CH_UA")

├─Hostname ("Nome do host")

├─CAPTCHA ("Estado do CAPTCHA")

├─Inspection ("* Inspeção do condições")

└─ClientL10NAccepted ("Resolução de idioma")- Destina-se apenas à depuração de regras auxiliares. Não exibido para usuários bloqueados.

** Requer funcionalidade de pesquisa ASN (por exemplo, através do módulo IP-API ou BGPView).

!! Esta é uma dica do cliente de baixa entropia. As dicas de cliente são uma tecnologia web nova e experimental que ainda não é amplamente suportada em todos os navegadores e principais clientes. Ver: Sec-CH-UA - HTTP | MDN. Embora as dicas do cliente possam ser úteis para impressão digital, já que não são amplamente suportadas, sua presença nas solicitações não deve ser assumida nem confiável. (ou seja, bloquear com base na ausência é uma má ideia).

- Isso é usado para especificar o fuso horário a ser usado (por exemplo, Africa/Cairo, America/New_York, Asia/Tokyo, Australia/Perth, Europe/Berlin, Pacific/Guam, etc). Especifique "SYSTEM" para permitir que o PHP lide com isso automaticamente.

timezone

├─SYSTEM ("Usar o fuso horário padrão do sistema.")

├─UTC ("UTC")

└─…Outros- Deslocamento do fuso horário em minutos.

- O formato de notação de data/tempo utilizado pelo CIDRAM. Opções adicionais podem ser adicionadas mediante solicitação.

time_format

├─{Day}, {dd} {Mon} {yyyy} {hh}:{ii}:{ss} {tz} ("{Day}, {dd} {Mon} {yyyy} {hh}:{ii}:{ss} {tz}")

├─{Day}, {dd} {Mon} {yyyy} {hh}:{ii}:{ss} ("{Day}, {dd} {Mon} {yyyy} {hh}:{ii}:{ss}")

├─{Day}, {dd} {Mon} {yyyy} ("{Day}, {dd} {Mon} {yyyy}")

├─{yyyy}.{mm}.{dd} {hh}:{ii}:{ss} {tz} ("{yyyy}.{mm}.{dd} {hh}:{ii}:{ss} {tz}")

├─{yyyy}.{mm}.{dd} {hh}:{ii}:{ss} ("{yyyy}.{mm}.{dd} {hh}:{ii}:{ss}")

├─{yyyy}.{mm}.{dd} ("{yyyy}.{mm}.{dd}")

├─{yyyy}-{mm}-{dd} {hh}:{ii}:{ss} {tz} ("{yyyy}-{mm}-{dd} {hh}:{ii}:{ss} {tz}")

├─{yyyy}-{mm}-{dd} {hh}:{ii}:{ss} ("{yyyy}-{mm}-{dd} {hh}:{ii}:{ss}")

├─{yyyy}-{mm}-{dd} ("{yyyy}-{mm}-{dd}")

├─{yyyy}/{mm}/{dd} {hh}:{ii}:{ss} {tz} ("{yyyy}/{mm}/{dd} {hh}:{ii}:{ss} {tz}")

├─{yyyy}/{mm}/{dd} {hh}:{ii}:{ss} ("{yyyy}/{mm}/{dd} {hh}:{ii}:{ss}")

├─{yyyy}/{mm}/{dd} ("{yyyy}/{mm}/{dd}")

├─{dd}.{mm}.{yyyy} {hh}:{ii}:{ss} {tz} ("{dd}.{mm}.{yyyy} {hh}:{ii}:{ss} {tz}")

├─{dd}.{mm}.{yyyy} {hh}:{ii}:{ss} ("{dd}.{mm}.{yyyy} {hh}:{ii}:{ss}")

├─{dd}.{mm}.{yyyy} ("{dd}.{mm}.{yyyy}")

├─{dd}-{mm}-{yyyy} {hh}:{ii}:{ss} {tz} ("{dd}-{mm}-{yyyy} {hh}:{ii}:{ss} {tz}")

├─{dd}-{mm}-{yyyy} {hh}:{ii}:{ss} ("{dd}-{mm}-{yyyy} {hh}:{ii}:{ss}")

├─{dd}-{mm}-{yyyy} ("{dd}-{mm}-{yyyy}")

├─{dd}/{mm}/{yyyy} {hh}:{ii}:{ss} {tz} ("{dd}/{mm}/{yyyy} {hh}:{ii}:{ss} {tz}")

├─{dd}/{mm}/{yyyy} {hh}:{ii}:{ss} ("{dd}/{mm}/{yyyy} {hh}:{ii}:{ss}")

├─{dd}/{mm}/{yyyy} ("{dd}/{mm}/{yyyy}")

├─{mm}.{dd}.{yyyy} {hh}:{ii}:{ss} {tz} ("{mm}.{dd}.{yyyy} {hh}:{ii}:{ss} {tz}")

├─{mm}.{dd}.{yyyy} {hh}:{ii}:{ss} ("{mm}.{dd}.{yyyy} {hh}:{ii}:{ss}")

├─{mm}.{dd}.{yyyy} ("{mm}.{dd}.{yyyy}")

├─{mm}-{dd}-{yyyy} {hh}:{ii}:{ss} {tz} ("{mm}-{dd}-{yyyy} {hh}:{ii}:{ss} {tz}")

├─{mm}-{dd}-{yyyy} {hh}:{ii}:{ss} ("{mm}-{dd}-{yyyy} {hh}:{ii}:{ss}")

├─{mm}-{dd}-{yyyy} ("{mm}-{dd}-{yyyy}")

├─{mm}/{dd}/{yyyy} {hh}:{ii}:{ss} {tz} ("{mm}/{dd}/{yyyy} {hh}:{ii}:{ss} {tz}")

├─{mm}/{dd}/{yyyy} {hh}:{ii}:{ss} ("{mm}/{dd}/{yyyy} {hh}:{ii}:{ss}")

├─{mm}/{dd}/{yyyy} ("{mm}/{dd}/{yyyy}")

├─{yy}.{mm}.{dd} {hh}:{ii}:{ss} {tz} ("{yy}.{mm}.{dd} {hh}:{ii}:{ss} {tz}")

├─{yy}.{mm}.{dd} {hh}:{ii}:{ss} ("{yy}.{mm}.{dd} {hh}:{ii}:{ss}")

├─{yy}.{mm}.{dd} ("{yy}.{mm}.{dd}")

├─{yy}-{mm}-{dd} {hh}:{ii}:{ss} {tz} ("{yy}-{mm}-{dd} {hh}:{ii}:{ss} {tz}")

├─{yy}-{mm}-{dd} {hh}:{ii}:{ss} ("{yy}-{mm}-{dd} {hh}:{ii}:{ss}")

├─{yy}-{mm}-{dd} ("{yy}-{mm}-{dd}")

├─{yy}/{mm}/{dd} {hh}:{ii}:{ss} {tz} ("{yy}/{mm}/{dd} {hh}:{ii}:{ss} {tz}")

├─{yy}/{mm}/{dd} {hh}:{ii}:{ss} ("{yy}/{mm}/{dd} {hh}:{ii}:{ss}")

├─{yy}/{mm}/{dd} ("{yy}/{mm}/{dd}")

├─{dd}.{mm}.{yy} {hh}:{ii}:{ss} {tz} ("{dd}.{mm}.{yy} {hh}:{ii}:{ss} {tz}")

├─{dd}.{mm}.{yy} {hh}:{ii}:{ss} ("{dd}.{mm}.{yy} {hh}:{ii}:{ss}")

├─{dd}.{mm}.{yy} ("{dd}.{mm}.{yy}")

├─{dd}-{mm}-{yy} {hh}:{ii}:{ss} {tz} ("{dd}-{mm}-{yy} {hh}:{ii}:{ss} {tz}")

├─{dd}-{mm}-{yy} {hh}:{ii}:{ss} ("{dd}-{mm}-{yy} {hh}:{ii}:{ss}")

├─{dd}-{mm}-{yy} ("{dd}-{mm}-{yy}")

├─{dd}/{mm}/{yy} {hh}:{ii}:{ss} {tz} ("{dd}/{mm}/{yy} {hh}:{ii}:{ss} {tz}")

├─{dd}/{mm}/{yy} {hh}:{ii}:{ss} ("{dd}/{mm}/{yy} {hh}:{ii}:{ss}")

├─{dd}/{mm}/{yy} ("{dd}/{mm}/{yy}")

├─{mm}.{dd}.{yy} {hh}:{ii}:{ss} {tz} ("{mm}.{dd}.{yy} {hh}:{ii}:{ss} {tz}")

├─{mm}.{dd}.{yy} {hh}:{ii}:{ss} ("{mm}.{dd}.{yy} {hh}:{ii}:{ss}")

├─{mm}.{dd}.{yy} ("{mm}.{dd}.{yy}")

├─{mm}-{dd}-{yy} {hh}:{ii}:{ss} {tz} ("{mm}-{dd}-{yy} {hh}:{ii}:{ss} {tz}")

├─{mm}-{dd}-{yy} {hh}:{ii}:{ss} ("{mm}-{dd}-{yy} {hh}:{ii}:{ss}")

├─{mm}-{dd}-{yy} ("{mm}-{dd}-{yy}")

├─{mm}/{dd}/{yy} {hh}:{ii}:{ss} {tz} ("{mm}/{dd}/{yy} {hh}:{ii}:{ss} {tz}")

├─{mm}/{dd}/{yy} {hh}:{ii}:{ss} ("{mm}/{dd}/{yy} {hh}:{ii}:{ss}")

├─{mm}/{dd}/{yy} ("{mm}/{dd}/{yy}")

├─{yyyy}年{m}月{d}日 {hh}時{ii}分{ss}秒 ("{yyyy}年{m}月{d}日 {hh}時{ii}分{ss}秒")

├─{yyyy}年{m}月{d}日 {hh}:{ii}:{ss} {tz} ("{yyyy}年{m}月{d}日 {hh}:{ii}:{ss} {tz}")

├─{yyyy}年{m}月{d}日 ("{yyyy}年{m}月{d}日")

├─{yy}年{m}月{d}日 {hh}時{ii}分{ss}秒 ("{yy}年{m}月{d}日 {hh}時{ii}分{ss}秒")

├─{yy}年{m}月{d}日 {hh}:{ii}:{ss} {tz} ("{yy}年{m}月{d}日 {hh}:{ii}:{ss} {tz}")

├─{yy}年{m}月{d}日 ("{yy}年{m}月{d}日")

├─{yyyy}년 {m}월 {d}일 {hh}시 {ii}분 {ss}초 ("{yyyy}년 {m}월 {d}일 {hh}시 {ii}분 {ss}초")

├─{yyyy}년 {m}월 {d}일 {hh}:{ii}:{ss} {tz} ("{yyyy}년 {m}월 {d}일 {hh}:{ii}:{ss} {tz}")

├─{yyyy}년 {m}월 {d}일 ("{yyyy}년 {m}월 {d}일")

├─{yy}년 {m}월 {d}일 {hh}시 {ii}분 {ss}초 ("{yy}년 {m}월 {d}일 {hh}시 {ii}분 {ss}초")

├─{yy}년 {m}월 {d}일 {hh}:{ii}:{ss} {tz} ("{yy}년 {m}월 {d}일 {hh}:{ii}:{ss} {tz}")

├─{yy}년 {m}월 {d}일 ("{yy}년 {m}월 {d}일")

├─{yyyy}-{mm}-{dd}T{hh}:{ii}:{ss}{t:z} ("{yyyy}-{mm}-{dd}T{hh}:{ii}:{ss}{t:z}")

├─{d}. {m}. {yyyy} ("{d}. {m}. {yyyy}")

└─…OutrosEspaço reservado – Explicação – Exemplo baseado em 2024-04-30T18:27:49+08:00.

{yyyy} – O ano – Por exemplo, 2024.

{yy} – O ano abreviado – Por exemplo, 24.

{Mon} – O nome abreviado do mês (em inglês) – Por exemplo, Apr.

{mm} – O mês com zeros à esquerda – Por exemplo, 04.

{m} – O mês – Por exemplo, 4.

{Day} – O nome abreviado do dia (em inglês) – Por exemplo, Tue.

{dd} – O dia com zeros à esquerda – Por exemplo, 30.

{d} – O dia – Por exemplo, 30.

{hh} – A hora com zeros à esquerda (usa o formato de 24 horas) – Por exemplo, 18.

{h} – A hora (usa o formato de 24 horas) – Por exemplo, 18.

{ii} – O minuto com zeros à esquerda – Por exemplo, 27.

{i} – O minuto – Por exemplo, 27.

{ss} – O segundo com zeros à esquerda – Por exemplo, 49.

{s} – O segundo – Por exemplo, 49.

{tz} – O fuso horário (sem dois pontos) – Por exemplo, +0800.

{t:z} – O fuso horário (com dois pontos) – Por exemplo, +08:00.

- Onde encontrar o IP endereço das solicitações? (Útil por serviços como o Cloudflare). Padrão = REMOTE_ADDR. ATENÇÃO: Não mude isso a menos que você saiba o que está fazendo!

ipaddr

├─HTTP_INCAP_CLIENT_IP ("HTTP_INCAP_CLIENT_IP (Incapsula)")

├─HTTP_CF_CONNECTING_IP ("HTTP_CF_CONNECTING_IP (Cloudflare)")

├─CF-Connecting-IP ("CF-Connecting-IP (Cloudflare)")

├─HTTP_X_FORWARDED_FOR ("HTTP_X_FORWARDED_FOR (Cloudbric)")

├─X-Forwarded-For ("X-Forwarded-For (Squid)")

├─Forwarded ("Forwarded")

├─REMOTE_ADDR ("REMOTE_ADDR (Padrão)")

└─…OutrosVeja também:

- Qual mensagem de status HTTP deve enviar o CIDRAM ao bloquear solicitações?

http_response_header_code───[Padrão]─[Legais]─[Banido]

├─200 (200 OK): Menos robusto, mas mais amigável de usar. As solicitações automatizadas

│ provavelmente interpretarão essa resposta como indicação de que a

│ solicitação foi bem-sucedida. Recomendado para solicitações não

│ bloqueadas.

├─403 (403 Forbidden (Proibido)): Um pouco mais robusto, mas um pouco menos amigável de usar. Recomendado

│ para a maioria das circunstâncias gerais.

├─410 (410 Gone (Se foi)): Pode causar problemas ao resolver falsos positivos, pois alguns navegadores

│ armazenam em cache essa mensagem de status e não enviam solicitações

│ subsequentes, mesmo após terem sido desbloqueadas. Pode ser o mais

│ preferível em alguns contextos, para certos tipos de tráfego.

├─418 (418 I'm a teapot (Eu sou um bule)): Referências uma piada de primeiro de abril (<a

│ href="https://tools.ietf.org/html/rfc2324" dir="ltr" hreflang="en-US"

│ rel="noopener noreferrer external">RFC 2324</a>). Muito improvável de ser

│ entendido por qualquer cliente, bot, navegador, ou outro. Fornecido para

│ diversão e conveniência, mas geralmente não recomendado.

├─451 (451 Unavailable For Legal Reasons (Indisponível por motivos legais)): Recomendado ao bloquear principalmente por motivos legais. Não recomendado

│ em outros contextos.

└─503 (503 Service Unavailable (Serviço indisponível)): Mais robusto, mas menos amigável de usar. Recomendado para quando sob

ataque, ou para lidar com tráfego indesejado extremamente persistente.1. Quando o "modo silencioso" estiver em vigor, a mensagem de status HTTP definida por general➡silent_mode_response_header_code será usada (isso tem a maior precedência).

2. Quando a entidade solicitante for banida por exceder o limite de infrações, a mensagem de status HTTP para "banido" será usada.

3. Quando bloqueado devido à limitação de taxa, 429 será usado, ou quando bloqueado devido a conflitos de recursos, a mensagem de status HTTP definida por signatures➡conflict_response será usada (a limitação de taxas e os conflitos de recursos têm igual precedência neste contexto).

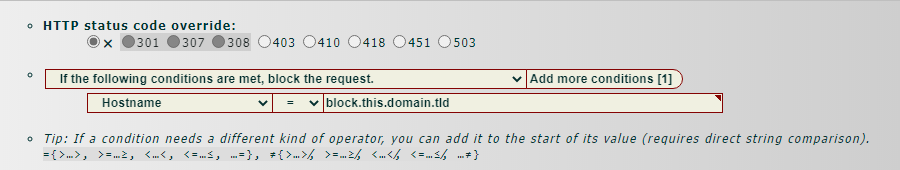

4. Quando bloqueado devido a uma regra auxiliar que define uma "substituição do código de status HTTP", essa substituição do código de status HTTP será usada.

5. Quando bloqueado por motivos legais (por exemplo, quando bloqueado devido a uma assinatura personalizada que usa a palavra abreviada "legais"), a mensagem de status HTTP para "legais" será usada.

6. Para todas as outras solicitações bloqueadas, a mensagem de status HTTP para "padrão" será usada (isso tem a menor precedência).

- Deve CIDRAM silenciosamente redirecionar as tentativas de acesso bloqueadas em vez de exibir o "acesso negado" página? Se sim, especificar o local para redirecionar as tentativas de acesso bloqueadas para. Se não, deixe esta variável em branco.

- Qual mensagem de status HTTP deve enviar o CIDRAM ao redirecionar silenciosamente as tentativas de acesso bloqueado?

silent_mode_response_header_code

├─301 (301 Moved Permanently (Movido Permanentemente)): Instrui o cliente que o redirecionamento é PERMANENTE, e que o método de

│ solicitação usado para o redirecionamento PODE ser diferente do método de

│ solicitação usado na solicitação inicial.

├─302 (302 Found (Encontrado)): Instrui o cliente que o redirecionamento é TEMPORÁRIO, e que o método de

│ solicitação usado para o redirecionamento PODE ser diferente do método de

│ solicitação usado na solicitação inicial.

├─307 (307 Temporary Redirect (Redirecionamento Temporário)): Instrui o cliente que o redirecionamento é TEMPORÁRIO, e que o método de

│ solicitação usado para o redirecionamento NÃO pode ser diferente do

│ método de solicitação usado para a solicitação inicial.

└─308 (308 Permanent Redirect (Redirecionamento Permanente)): Instrui o cliente que o redirecionamento é PERMANENTE, e que o método de

solicitação usado para o redirecionamento NÃO pode ser diferente do

método de solicitação usado para a solicitação inicial.Independentemente de como instruímos o cliente, é importante lembrar que não temos controle sobre o que o cliente escolhe fazer, e não há garantia de que o cliente honrará nossas instruções.

- Especificar o padrão da linguagem por CIDRAM.

lang

├─af ("Afrikaans")

├─ar ("العربية")

├─bg ("Български")

├─bn ("বাংলা")

├─bs ("Bosanski")

├─ca ("Català")

├─cs ("Čeština")

├─de ("Deutsch")

├─en ("English (AU/GB/NZ)")

├─en-CA ("English (CA)")

├─en-US ("English (US)")

├─es ("Español")

├─fa ("فارسی")

├─fr ("Français (FR)")

├─fr-CA ("Français (CA)")

├─gl ("Galego")

├─gu ("ગુજરાતી")

├─he ("עברית")

├─hi ("हिंदी")

├─hr ("Hrvatski")

├─id ("Bahasa Indonesia")

├─it ("Italiano")

├─ja ("日本語")

├─ko ("한국어")

├─lv ("Latviešu")

├─ml ("മലയാളം")

├─mr ("मराठी")

├─ms ("Bahasa Melayu")

├─nl ("Nederlandse")

├─no ("Norsk")

├─pa ("ਪੰਜਾਬੀ")

├─pl ("Polski")

├─pt-BR ("Português (Brasil)")

├─pt-PT ("Português (Europeu)")

├─ro ("Română")

├─ru ("Русский")

├─sv ("Svenska")

├─sr ("Српски")

├─ta ("தமிழ்")

├─th ("ภาษาไทย")

├─tr ("Türkçe")

├─uk ("Українська")

├─ur ("اردو")

├─vi ("Tiếng Việt")

├─zh-Hans ("中文(简体)")

└─zh-Hant ("中文(傳統)")- Localizar de acordo com HTTP_ACCEPT_LANGUAGE sempre que possível? True = Sim [Padrão]; False = Não.

- Como você prefere que os números sejam exibidos? Selecione o exemplo que parece mais correto para você.

numbers

├─Arabic-1 ("١٢٣٤٥٦٧٫٨٩")

├─Arabic-2 ("١٬٢٣٤٬٥٦٧٫٨٩")

├─Arabic-3 ("۱٬۲۳۴٬۵۶۷٫۸۹")

├─Arabic-4 ("۱۲٬۳۴٬۵۶۷٫۸۹")

├─Armenian ("Ճ̅Ի̅Գ̅ՏՇԿԷ")

├─Base-12 ("4b6547.a8")

├─Base-16 ("12d687.e3")

├─Bengali-1 ("১২,৩৪,৫৬৭.৮৯")

├─Burmese-1 ("၁၂၃၄၅၆၇.၈၉")

├─China-1 ("123,4567.89")

├─Chinese-Simplified ("一百二十三万四千五百六十七点八九")

├─Chinese-Simplified-Financial ("壹佰贰拾叁萬肆仟伍佰陆拾柒点捌玖")

├─Chinese-Traditional ("一百二十三萬四千五百六十七點八九")

├─Chinese-Traditional-Financial ("壹佰貳拾叄萬肆仟伍佰陸拾柒點捌玖")

├─Fullwidth ("1234567.89")

├─Geez ("፻፳፫፼፵፭፻፷፯")

├─Hebrew ("א׳׳ב׳קג׳יד׳ךסז")

├─India-1 ("12,34,567.89")

├─India-2 ("१२,३४,५६७.८९")

├─India-3 ("૧૨,૩૪,૫૬૭.૮૯")

├─India-4 ("੧੨,੩੪,੫੬੭.੮੯")

├─India-5 ("೧೨,೩೪,೫೬೭.೮೯")

├─India-6 ("౧౨,౩౪,౫౬౭.౮౯")

├─Japanese ("百万二十万三万四千五百六十七・八九分")

├─Javanese ("꧑꧒꧓꧔꧕꧖꧗.꧘꧙")

├─Khmer-1 ("១.២៣៤.៥៦៧,៨៩")

├─Lao-1 ("໑໒໓໔໕໖໗.໘໙")

├─Latin-1 ("1,234,567.89")

├─Latin-2 ("1 234 567.89")

├─Latin-3 ("1.234.567,89")

├─Latin-4 ("1 234 567,89")

├─Latin-5 ("1,234,567·89")

├─Mayan ("𝋧𝋮𝋦𝋨𝋧.𝋱𝋰")

├─Mongolian ("᠑᠒᠓᠔᠕᠖᠗.᠘᠙")

├─NoSep-1 ("1234567.89")

├─NoSep-2 ("1234567,89")

├─Odia ("୧୨୩୪୫୬୭.୮୯")

├─Roman ("M̅C̅C̅X̅X̅X̅I̅V̅DLXVII")

├─SDN-Dwiggins ("4E6,547;X8")

├─SDN-Pitman ("4↋6,547;↊8")

├─Tamil ("௲௲௨௱௲௩௰௲௪௲௫௱௬௰௭")

├─Thai-1 ("๑,๒๓๔,๕๖๗.๘๙")

├─Thai-2 ("๑๒๓๔๕๖๗.๘๙")

└─Tibetan ("༡༢༣༤༥༦༧.༨༩")- Se você desejar, você pode fornecer um endereço de e-mail aqui a ser dado para os usuários quando eles estão bloqueadas, para eles para usar como um ponto de contato para suporte e/ou assistência no caso de eles serem bloqueados por engano ou em erro. AVISO: Qualquer endereço de e-mail que você fornecer aqui certamente vai ser adquirido por robôs de spam e raspadores/scrapers durante o curso de seu ser usada aqui, e assim, é fortemente recomendado que, se você optar por fornecer um endereço de e-mail aqui, que você garantir que o endereço de e-mail você fornecer aqui é um endereço descartável e/ou um endereço que você não é importante (em outras palavras, você provavelmente não quer usar seu pessoal principal ou negócio principal endereço de e-mail).

- Como você prefere que o endereço de e-mail seja apresentado aos usuários?

emailaddr_display_style

├─default ("Link clicável")

└─noclick ("Texto não-clicável")- Uma lista de servidores DNS a serem usados para pesquisas de nomes de host. ATENÇÃO: Não mude isso a menos que você saiba o que está fazendo!

FAQ. O que posso usar para "default_dns"?

- Define qual algoritmo usar para todas as futuras senhas e sessões.

default_algo

├─PASSWORD_DEFAULT ("PASSWORD_DEFAULT")

├─PASSWORD_BCRYPT ("PASSWORD_BCRYPT")

├─PASSWORD_ARGON2I ("PASSWORD_ARGON2I")

└─PASSWORD_ARGON2ID ("PASSWORD_ARGON2ID (PHP >= 7.3.0)")- Controla quais informações estatísticas monitorar.

statistics───[IPv4]─[IPv6]─[Outros]

├─Blocked ("Solicitações bloqueadas")

├─Banned ("Solicitações banidas")

├─Passed ("Solicitações aprovadas")

├─ReportOK ("Solicitações relatados para APIs externos – OK")

└─ReportFailed ("Solicitações relatados para APIs externos – Falhou")Nota: O monitoramento de estatísticas para regras auxiliares pode ser controlado na página de regras auxiliares.

- Controla quais informações estatísticas monitorar para CAPTCHAs.

statistics_captchas───[Falhou]─[Passado]─[Servido]

├─HCaptcha ("hCaptcha")

├─FriendlyCaptcha ("Friendly Captcha")

└─CloudflareTurnstile ("Cloudflare Turnstile")Nota: O monitoramento de estatísticas para regras auxiliares pode ser controlado na página de regras auxiliares.

- Forçar pesquisas de nome de anfitrião? True = Sim; False = Não [Padrão]. As pesquisas de nome de anfitrião normalmente são realizadas com base na necessidade, mas pode ser forçado para todos os solicitações. Isso pode ser útil como forma de fornecer informações mais detalhadas nos arquivos de log, mas também pode ter um efeito ligeiramente negativo sobre o desempenho.

- Permitir pesquisas gethostbyaddr quando o UDP não está disponível? True = Sim [Padrão]; False = Não.

Nota: As pesquisas de IPv6 podem não funcionar corretamente em alguns sistemas de 32 bits.

- Isso pode ser usado para impedir que o CIDRAM use canais específicos ao enviar solicitações (por exemplo, ao atualizar, ao buscar metadados de componentes, etc).

disabled_channels

├─GitHub ("<span class="origin bgHRdBl">US</span> GitHub")

├─BitBucket ("<span class="origin bgHRdBl">US</span> BitBucket")

├─Codeberg ("<span class="origin bgVBkRd fgYlw">DE</span> Codeberg")

└─GoogleDNS ("<span class="origin bgHRdBl">US</span> GoogleDNS")- Se você quiser que solicitações de saída sejam enviadas por meio de um proxy, especifique esse proxy aqui. Caso contrário, deixe em branco.

- Se estiver enviando solicitações de saída por meio de um proxy e se esse proxy exigir um nome de usuário e uma senha, especifique esse nome de usuário e senha aqui (por exemplo,

user:pass). Caso contrário, deixe em branco.

- Tempo limite padrão a ser usado para solicitações externas? Padrão = 12 segundos.

- Uma lista de caminhos a serem considerados como páginas confidenciais. Cada caminho listado será verificado em relação ao URI reconstruído quando necessário. Um caminho que começa com uma barra será tratado como um literal, e correspondido a partir do componente de caminho da solicitação em diante. Como alternativa, um caminho que começa com um caractere não alfanumérico, e termina com o mesmo caractere (ou o mesmo caractere mais um sinalizador "i" opcional) será tratado como uma expressão regular. Qualquer outro tipo de caminho será tratado como um literal, e pode corresponder a qualquer parte do URI. O fato de um caminho ser considerado uma página confidencial pode afetar o comportamento de alguns módulos, mas não tem nenhum efeito de outra forma.

- Se você optou por receber notificações do CIDRAM por e-mail, por exemplo, quando regras auxiliares específicas são desencadeadas, você pode especificar o endereço do destinatário dessas notificações aqui.

- Se você optou por receber notificações do CIDRAM por e-mail, por exemplo, quando regras auxiliares específicas são desencadeadas, você pode especificar o nome do destinatário dessas notificações aqui.

- Quando enviar notificações após serem geradas.

email_notification_when

├─Immediately ("Imediatamente.")

├─After24Hours ("Após 24 horas, agrupados juntos (ou quando desencadeados manualmente, por exemplo, via cron).")

└─ManuallyOnly ("Somente quando desencadeado manualmente (por exemplo, via cron).")Configuração para ativação e desativação dos componentes utilizados pelo CIDRAM. Normalmente preenchido pela página de atualizações, mas também pode ser gerenciado aqui para um controle mais preciso e para componentes personalizados não reconhecidos pela página de atualizações.

- Arquivos de assinaturas IPv4.

- Arquivos de assinaturas IPv6.

- Módulos.

- Importações. Normalmente usado para fornecer informações de configuração de um componente ao CIDRAM.

- Manipuladores de eventos. Normalmente usado para modificar a maneira como o CIDRAM se comporta internamente ou para fornecer funcionalidade adicional.

Configuração relacionada ao log (excluindo o que é aplicável a outras categorias).

- Um arquivo legível por humanos para registrar todas as tentativas de acesso bloqueadas. Especifique o nome de um arquivo, ou deixe em branco para desabilitar.

Dica útil: Você pode anexar informações de data/hora aos nomes dos arquivos de log usando espaços reservados de formato de hora. Os espaços reservados para formato de hora disponíveis são exibidos em general➡time_format.

- Um arquivo no estilo da Apache para registrar todas as tentativas de acesso bloqueadas. Especifique o nome de um arquivo, ou deixe em branco para desabilitar.

Dica útil: Você pode anexar informações de data/hora aos nomes dos arquivos de log usando espaços reservados de formato de hora. Os espaços reservados para formato de hora disponíveis são exibidos em general➡time_format.

- Um arquivo serializado para registrar todas as tentativas de acesso bloqueadas. Especifique o nome de um arquivo, ou deixe em branco para desabilitar.

Dica útil: Você pode anexar informações de data/hora aos nomes dos arquivos de log usando espaços reservados de formato de hora. Os espaços reservados para formato de hora disponíveis são exibidos em general➡time_format.

- Um arquivo para registrar erros detectados que não são fatais. Especifique o nome de um arquivo, ou deixe em branco para desabilitar.

Dica útil: Você pode anexar informações de data/hora aos nomes dos arquivos de log usando espaços reservados de formato de hora. Os espaços reservados para formato de hora disponíveis são exibidos em general➡time_format.

- Um arquivo para registrar os resultados de quaisquer solicitações de saída. Especifique o nome de um arquivo, ou deixe em branco para desabilitar.

Dica útil: Você pode anexar informações de data/hora aos nomes dos arquivos de log usando espaços reservados de formato de hora. Os espaços reservados para formato de hora disponíveis são exibidos em general➡time_format.

- Um arquivo para registrar quaisquer relatórios enviados para APIs externas. Especifique o nome de um arquivo, ou deixe em branco para desabilitar.

Dica útil: Você pode anexar informações de data/hora aos nomes dos arquivos de log usando espaços reservados de formato de hora. Os espaços reservados para formato de hora disponíveis são exibidos em general➡time_format.

- Truncar arquivos de log quando atingem um determinado tamanho? Valor é o tamanho máximo em B/KB/MB/GB/TB que um arquivo de log pode crescer antes de ser truncado. O valor padrão de 0KB desativa o truncamento (arquivos de log podem crescer indefinidamente). Nota: Aplica-se a arquivos de log individuais! O tamanho dos arquivos de log não é considerado coletivamente.

- A rotação de log limita o número de arquivos de log que devem existir a qualquer momento. Quando novos arquivos de log são criados, se o número total de arquivos de log exceder o limite especificado, a ação especificada será executada. Você pode especificar o limite desejado aqui. Um valor de 0 desativará a rotação de log.

- A rotação de log limita o número de arquivos de log que devem existir a qualquer momento. Quando novos arquivos de log são criados, se o número total de arquivos de log exceder o limite especificado, a ação especificada será executada. Você pode especificar a ação desejada aqui.

log_rotation_action

├─Delete ("Deletar os arquivos de log mais antigos, até o limite não seja mais excedido.")

└─Archive ("Primeiramente arquivar, e então deletar os arquivos de log mais antigos, até o limite não seja mais excedido.")- Incluir solicitações bloqueadas de IPs banidas nos arquivos de log? True = Sim [Padrão]; False = Não.

- Ao usar o front-end página para os arquivos de log para exibir dados de log, o CIDRAM sanitiza os dados de log antes de exibi-los, para proteger os usuários contra ataques XSS e outras ameaças potenciais que os dados de log podem conter. No entanto, por padrão, os dados não são sanitizados durante o registro. Isso é para assegurar que os dados de log sejam preservados com precisão, para auxiliar qualquer análise heurística ou forense que possa ser necessária no futuro. No entanto, no caso de um usuário tentar ler dados de log usando ferramentas externas, e se essas ferramentas externas não realizarem seu próprio processo de sanitização, o usuário pode estar exposto a ataques XSS. Se necessário, você pode alterar o comportamento padrão usando esta diretiva de configuração. True = Sanitize dados ao registrá-lo (os dados são preservados com menos precisão, mas o risco de XSS é menor). False = Não sanitize dados ao registrá-lo (os dados são preservados com mais precisão, mas o risco de XSS é maior) [Padrão].

Configuração para o front-end.

- Arquivo para registrar tentativas de login ao front-end. Especifique o nome de um arquivo, ou deixe em branco para desabilitar.

Dica útil: Você pode anexar informações de data/hora aos nomes dos arquivos de log usando espaços reservados de formato de hora. Os espaços reservados para formato de hora disponíveis são exibidos em general➡time_format.

- Um arquivo para registrar quando as assinaturas são atualizadas por meio do front-end. Especifique o nome de um arquivo, ou deixe em branco para desabilitar.

Dica útil: Você pode anexar informações de data/hora aos nomes dos arquivos de log usando espaços reservados de formato de hora. Os espaços reservados para formato de hora disponíveis são exibidos em general➡time_format.

- Número máximo de tentativas de login ao front-end. Padrão = 5.

- O tema a ser usado no front-end.

theme

├─default ("Default")

├─bluemetal ("Blue Metal")

├─fullmoon ("Full Moon")

├─moss ("Moss")

├─primer ("Primer")

├─primerdark ("Primer Dark")

├─rbi ("Red-Blue Inverted")

├─slate ("Slate")

└─…Outros- O modo para o tema a ser usado no front-end.

theme_mode

├─normal ("Normal")

└─inverted ("Invertido")- Ampliação de fonte. Padrão = 1.

- Inserido como HTML no início de todas as páginas do front-end. Isso pode ser útil caso você queira incluir um logotipo de site, cabeçalho personalizado, scripts, ou similares em todas essas páginas.

- Inserido como HTML no final de todas as páginas do front-end. Isso pode ser útil caso você queira incluir um aviso legal, link de contato, informações comerciais, ou similares em todas essas páginas.

- Uma lista dos endereços usados pelo atualizador para buscar metadados de componentes. Isso pode precisar ser ajustado ao atualizar para uma nova versão principal, ou ao adquirir uma nova fonte para atualizações, mas em circunstâncias normais deve ser deixado de lado.

- Esta diretiva determina se deve usar 2FA para contas front-end.

Configuração para assinaturas, arquivos de assinatura, módulos, etc.

- Controla o que fazer com uma solicitação quando há uma correspondência positiva com uma assinatura que utiliza as palavras curtas fornecidas.

shorthand───[Bloquear-o.]─[Perfilar-o.]─[Quando bloqueado, suprime o modelo de saída.]

├─Attacks ("Ataques")

├─Bogon ("⁰ Bogon IP")

├─Cloud ("Serviço de nuvem")

├─Generic ("Genérico")

├─Legal ("¹ Legais")

├─Malware ("Malware")

├─Proxy ("² Proxy")

├─Spam ("Spam")

├─Banned ("³ Banido")

├─BadIP ("³ IP inválido")

├─RL ("³ Taxa limitada")

├─Conflict ("³ Conflito")

└─Other ("⁴ Outros")0. Se seu site precisar de acesso via LAN ou localhost, não bloqueie isso. Caso contrário, você pode bloquear isso.

1. Nenhum dos arquivos de assinatura padrão usa isso, mas é suportado mesmo assim, caso possa ser útil para alguns usuários.

2. Se você precisar que os usuários possam acessar seu site por meio de proxies, não bloqueie isso. Caso contrário, você pode bloquear isso.

3. O uso direto em assinaturas não é suportado, mas pode ser invocado por outros meios em circunstâncias específicas.

4. Refere-se aos casos em que as palavras curtas não são usadas, ou não são reconhecidas pelo CIDRAM.

Um por assinatura. Uma assinatura pode invocar vários perfis, mas pode usar apenas uma palavra curta. É possível que várias palavras curtas podem ser adequadas, mas como apenas uma pode ser usada, procuramos sempre usar apenas a mais adequada.

Prioridade. Uma opção selecionada sempre tem prioridade sobre uma opção não selecionada. Por exemplo, se várias palavras curtas estiverem em jogo, mas apenas uma delas estiver definida como bloqueada, a solicitação ainda será bloqueada.

Pontos finais humanos e serviços em nuvem. O serviço em nuvem pode se referir a provedores de hospedagem na web, farms de servidores, data centers, ou uma série de coisas diferentes. Ponto final humano refere-se ao meio pelo qual um humano acessa a internet, como por meio de um provedor de serviços de internet. Uma rede geralmente fornece apenas um ou outro, mas às vezes pode fornecer ambos. Visamos nunca identificar pontos finais humanos potenciais como serviços em nuvem. Portanto, um serviço de nuvem pode ser identificado como outra coisa se seu alcance for compartilhado por pontos finais humanos conhecidos. Vice versa, visamos sempre identificar serviços em nuvem, cujos alcances não são compartilhados por nenhum ponto final humano conhecido, como serviços em nuvem. Portanto, uma solicitação identificada explicitamente como um serviço de nuvem provavelmente não compartilha seu alcances com nenhum pontos finais humanos conhecidos. Da mesma forma, uma solicitação identificada explicitamente por ataques ou risco de spam provavelmente os compartilha. No entanto, a internet está sempre em fluxo, os propósitos das redes mudam ao longo do tempo, e os alcances estão sempre sendo comprados ou vendidos, portanto, permaneça ciente e vigilante em relação a falsos positivos.

- A duração pela qual os endereços IP devem ser monitorados. Padrão = 7d0°0′0″ (1 semana).

- Número máximo de infrações que um IP pode incorrer antes de ser banido por monitoração IP. Padrão = 10.

- Permitir que os módulos substituem as opções de monitoração? True = Sim [Padrão]; False = Não.

- Quando há muitas tentativas simultâneas de acessar os mesmos recursos (por exemplo, solicitações simultâneas para vários processos PHP na mesma máquina para os mesmos recursos), algumas dessas tentativas podem falhar. No caso raro e improvável de isso afetar arquivos de assinatura ou módulos, o CIDRAM pode ser impedido de tomar uma decisão efetiva sobre a solicitação. Se isso acontecer, a solicitação deve ser bloqueada, e qual mensagem de status HTTP o CIDRAM deve enviar?

conflict_response

├─0 (Não bloqueie a solicitação.): Se você preferir que as solicitações sejam bloqueadas somente quando

│ tiver certeza de que são malignas, ou preferir ser cauteloso em relação a

│ falsos positivos (ao custo de tráfego indesejado ocasionalmente passar),

│ escolha esta opção. Se você preferir que as solicitações sejam

│ bloqueadas caso não tenha certeza de que são benignas, ou preferir

│ permanecer vigilante (ao custo de falsos positivos ocasionais), escolha uma

│ das outras opções disponíveis.

├─409 (409 Conflito): Recomendado para conflitos de recursos (por exemplo, conflitos de mesclagem,

│ conflitos de acesso a arquivos, etc). Não recomendado em outros contextos.

└─429 (429 Too Many Requests (Pedidos em excesso)): Recomendado para limitação de taxa, ao lidar com ataques DDoS, e para

prevenção de inundações. Não recomendado em outros contextos.Configuração para verificar a origem das solicitações.

- Controles para verificar solicitações de mecanismos de pesquisa.

search_engines───[Tente verificar?]─[Bloquear negativos?]─[Bloquear solicitações não verificados?]─[Permitir bypasses de acerto único?]─[Cancelar o monitoramento de positivos?]

├─Amazonbot ("Amazonbot")

├─Applebot ("Applebot")

├─Baidu ("* Baiduspider/百度")

├─Bingbot ("* Bingbot")

├─DuckDuckBot ("* DuckDuckBot")

├─Googlebot ("* Googlebot")

├─MojeekBot ("MojeekBot")

├─PetalBot ("* PetalBot")

├─Qwantify ("Qwantify/Bleriot")

├─SeznamBot ("SeznamBot")

├─Sogou ("* Sogou/搜狗")

├─Yahoo ("Yahoo/Slurp")

├─Yandex ("* Yandex/Яндекс")

└─YoudaoBot ("YoudaoBot")O que são "positivos" e "negativos"? Quando verificando a identidade apresentada por uma solicitação, um resultado bem-sucedido pode ser descrito como "positivo" ou "negativo". Quando a identidade apresentada for confirmada como sendo a verdadeira identidade, ela será descrita como "positiva". Quando a identidade apresentada for confirmada como falsificada, ela será descrita como "negativa". No entanto, um resultado malsucedido (por exemplo, falha na verificação, ou a veracidade da identidade apresentada não pode ser determinada) não seria descrito como "positivo" ou "negativo". Em vez disso, um resultado malsucedido seria descrito simplesmente como não verificado. Quando não for feita nenhuma tentativa de verificar a identidade apresentada por uma solicitação, a solicitação também será descrita como não verificado. Os termos fazem sentido apenas no contexto em que a identidade apresentada por uma solicitação é reconhecida e, portanto, onde a verificação é possível. Nos casos em que a identidade apresentada não corresponde às opções fornecidas acima, ou onde nenhuma identidade é apresentada, as opções fornecidas acima tornam-se irrelevantes.

O que são "bypasses de acerto único"? Em alguns casos, uma solicitação com verificação positiva ainda pode ser bloqueada como resultado dos arquivos de assinatura, módulos, ou outras condições da solicitação, e bypasses podem ser necessários para evitar falsos positivos. No caso em que um bypass se destina a lidar com exatamente uma infração, nem mais nem menos, tal bypass pode ser descrito como um "bypass de acerto único".

- Esta opção tem um bypass correspondente em

bypasses➡used. É recomendável que a caixa de seleção para o bypass correspondente esteja marcado da mesma forma que a caixa de seleção para tentar verificar esta opção.

- Controles para verificar solicitações de plataformas de mídia social.

social_media───[Tente verificar?]─[Bloquear negativos?]─[Bloquear solicitações não verificados?]─[Permitir bypasses de acerto único?]─[Cancelar o monitoramento de positivos?]

├─Embedly ("* Embedly")

├─Facebook ("** Facebook")

├─Pinterest ("* Pinterest")

├─Snapchat ("* Snapchat")

└─Twitterbot ("*!! Twitterbot")O que são "positivos" e "negativos"? Quando verificando a identidade apresentada por uma solicitação, um resultado bem-sucedido pode ser descrito como "positivo" ou "negativo". Quando a identidade apresentada for confirmada como sendo a verdadeira identidade, ela será descrita como "positiva". Quando a identidade apresentada for confirmada como falsificada, ela será descrita como "negativa". No entanto, um resultado malsucedido (por exemplo, falha na verificação, ou a veracidade da identidade apresentada não pode ser determinada) não seria descrito como "positivo" ou "negativo". Em vez disso, um resultado malsucedido seria descrito simplesmente como não verificado. Quando não for feita nenhuma tentativa de verificar a identidade apresentada por uma solicitação, a solicitação também será descrita como não verificado. Os termos fazem sentido apenas no contexto em que a identidade apresentada por uma solicitação é reconhecida e, portanto, onde a verificação é possível. Nos casos em que a identidade apresentada não corresponde às opções fornecidas acima, ou onde nenhuma identidade é apresentada, as opções fornecidas acima tornam-se irrelevantes.

O que são "bypasses de acerto único"? Em alguns casos, uma solicitação com verificação positiva ainda pode ser bloqueada como resultado dos arquivos de assinatura, módulos, ou outras condições da solicitação, e bypasses podem ser necessários para evitar falsos positivos. No caso em que um bypass se destina a lidar com exatamente uma infração, nem mais nem menos, tal bypass pode ser descrito como um "bypass de acerto único".

- Esta opção tem um bypass correspondente em

bypasses➡used. É recomendável que a caixa de seleção para o bypass correspondente esteja marcado da mesma forma que a caixa de seleção para tentar verificar esta opção.

** Requer funcionalidade de pesquisa ASN (por exemplo, através do módulo IP-API ou BGPView).

*!! Alta probabilidade de causar falsos positivos devido a iMessage.

- Controles para verificar outros tipos de solicitações sempre que possível.

other───[Tente verificar?]─[Bloquear negativos?]─[Bloquear solicitações não verificados?]─[Permitir bypasses de acerto único?]─[Cancelar o monitoramento de positivos?]

├─AdSense ("AdSense")

├─AmazonAdBot ("* AmazonAdBot")

├─ChatGPT-User ("!! ChatGPT-User")

├─GPTBot ("!! GPTBot")

├─OAI-SearchBot ("!! OAI-SearchBot")

└─UptimeRobot ("UptimeRobot")O que são "positivos" e "negativos"? Quando verificando a identidade apresentada por uma solicitação, um resultado bem-sucedido pode ser descrito como "positivo" ou "negativo". Quando a identidade apresentada for confirmada como sendo a verdadeira identidade, ela será descrita como "positiva". Quando a identidade apresentada for confirmada como falsificada, ela será descrita como "negativa". No entanto, um resultado malsucedido (por exemplo, falha na verificação, ou a veracidade da identidade apresentada não pode ser determinada) não seria descrito como "positivo" ou "negativo". Em vez disso, um resultado malsucedido seria descrito simplesmente como não verificado. Quando não for feita nenhuma tentativa de verificar a identidade apresentada por uma solicitação, a solicitação também será descrita como não verificado. Os termos fazem sentido apenas no contexto em que a identidade apresentada por uma solicitação é reconhecida e, portanto, onde a verificação é possível. Nos casos em que a identidade apresentada não corresponde às opções fornecidas acima, ou onde nenhuma identidade é apresentada, as opções fornecidas acima tornam-se irrelevantes.

O que são "bypasses de acerto único"? Em alguns casos, uma solicitação com verificação positiva ainda pode ser bloqueada como resultado dos arquivos de assinatura, módulos, ou outras condições da solicitação, e bypasses podem ser necessários para evitar falsos positivos. No caso em que um bypass se destina a lidar com exatamente uma infração, nem mais nem menos, tal bypass pode ser descrito como um "bypass de acerto único".

- Esta opção tem um bypass correspondente em

bypasses➡used. É recomendável que a caixa de seleção para o bypass correspondente esteja marcado da mesma forma que a caixa de seleção para tentar verificar esta opção.

!! A maioria dos usuários provavelmente deseja que isso seja bloqueado, independentemente de ser real ou falsificado. Ao não selecionar "tente verificar" e selecionar "bloquear solicitações não verificados", isso pode ser alcançado. Mas, devido alguns usuários podem querer verificar tais solicitações (a fim de bloquear os negativos enquanto permitem os positivos), em vez de bloquear tais solicitações por meio de módulos, as opções para lidar com essas solicitações são fornecidas aqui.

- Controles para ajustar outros recursos no contexto de verificação.

adjust───[Suprimir hCaptcha]─[Suprimir Friendly Captcha]─[Suprimir Cloudflare Turnstile]

├─Negatives ("Os negativos bloqueados")

└─NonVerified ("Os não verificados bloqueados")Configuração para CAPTCHAs (fornece uma maneira para os humanos recuperarem o acesso quando bloqueados).

- Quando devem ser oferecidos os CAPTCHAs? Você pode especificar o comportamento preferido para cada provedor suportado aqui.

usemode───[hCaptcha]─[Friendly Captcha]─[Cloudflare Turnstile]

├─0 (Nunca.)

├─1 (Somente quando bloqueado, dentro do limite de assinaturas, e não banido.)

├─2 (Somente quando bloqueado, especialmente marcado para uso, dentro do limite de assinaturas, e não banido.)

├─3 (Somente quando dentro do limite de assinaturas, e não banido (independentemente de estar bloqueado).)

├─4 (Somente quando não está bloqueado.)

├─5 (Somente quando não está bloqueado, ou quando especialmente marcado para uso, dentro do limite de assinaturas, e não banido.)

└─6 (Somente quando não está bloqueado, em solicitações de páginas confidenciais.)Nota: Solicitações na lista branca ou verificadas e não bloqueadas nunca precisam completar um CAPTCHA.

Também: Os CAPTCHAs podem fornecer uma camada de proteção útil contra robôs e vários tipos de solicitações automatizadas e maliciosas, mas não fornecerão nenhuma proteção contra humanos maliciosas.

As solicitações podem ser "marcadas para uso" por meio de regras auxiliares.

O fato de uma solicitação ser considerada "sensível" é determinado por general➡sensitive.

O "limite de assinatura" é determinado por captcha➡signature_limit.

- Qual código de status deve ser usado ao exibir CAPTCHAs para solicitações não bloqueadas?

nonblocked_status_code───[hCaptcha]─[Friendly Captcha]─[Cloudflare Turnstile]

├─200 (200 OK): Menos robusto, mas mais amigável de usar. As solicitações automatizadas

│ provavelmente interpretarão essa resposta como indicação de que a

│ solicitação foi bem-sucedida. Recomendado para solicitações não

│ bloqueadas.

├─403 (403 Forbidden (Proibido)): Um pouco mais robusto, mas um pouco menos amigável de usar. Recomendado

│ para a maioria das circunstâncias gerais.

├─418 (418 I'm a teapot (Eu sou um bule)): Referências uma piada de primeiro de abril (<a

│ href="https://tools.ietf.org/html/rfc2324" dir="ltr" hreflang="en-US"

│ rel="noopener noreferrer external">RFC 2324</a>). Muito improvável de ser

│ entendido por qualquer cliente, bot, navegador, ou outro. Fornecido para

│ diversão e conveniência, mas geralmente não recomendado.

├─429 (429 Too Many Requests (Pedidos em excesso)): Recomendado para limitação de taxa, ao lidar com ataques DDoS, e para

│ prevenção de inundações. Não recomendado em outros contextos.

└─451 (451 Unavailable For Legal Reasons (Indisponível por motivos legais)): Recomendado ao bloquear principalmente por motivos legais. Não recomendado

em outros contextos.- Qual API usar?

api───[hCaptcha]─[Friendly Captcha]─[Cloudflare Turnstile]

├─v0 ("v0")

├─v1 ("v1")

├─Invisible ("v1 (Invisível)")

└─v2 ("v2")- Mensagens a serem exibidas junto com CAPTCHAs.

messages───[hCaptcha]─[Friendly Captcha]─[Cloudflare Turnstile]

├─cookie_warning ("Mostrar aviso de cookie?): Dependendo das leis de privacidade do seu país ou estado (por exemplo,

│ GDPR/DSGVO na UE, LGPD no Brasil, etc), isso pode ser legalmente exigido."

└─api_message ("Mostrar mensagem API?): Instruções ao usuário, adequadas à API utilizada, sobre a completando do

CAPTCHA."- A que ligar CAPTCHAs.

lockto───[hCaptcha]─[Friendly Captcha]─[Cloudflare Turnstile]

├─ip ("Ligue CAPTCHAs ao endereço IP do usuário que está completando o CAPTCHA, mas não ao usuário real.): Os cookies NÃO são usados para identificar usuários. Quando o acesso é

│ recuperado devido à conclusão bem-sucedida de um CAPTCHA, ele se aplica a

│ qualquer pessoa que se conecte a partir do mesmo endereço IP."

├─user ("Ligue os CAPTCHAs ao usuário completando o CAPTCHA, mas não ao seu endereço IP.): Os cookies são usados para identificar usuários. Quando o acesso é

│ recuperado devido à conclusão bem-sucedida de um CAPTCHA, ele se aplica

│ somente ao usuário que concluiu o CAPTCHA e, enquanto seu cookie permanecer

│ válido, persistirá, mesmo que seu endereço IP seja alterado."

└─both ("Ligue os CAPTCHAs ao usuário completando o CAPTCHA, bem como ao seu endereço IP.): Os cookies são usados para identificar usuários. Quando o acesso é

recuperado devido à conclusão bem-sucedida de um CAPTCHA, ele se aplica

somente ao usuário que concluiu o CAPTCHA e não persistirá se seu

endereço IP for alterado."- Se quiser usar o hCaptcha com o CIDRAM, você precisará inserir um valor aqui. Caso contrário, pode ignorá-lo.

Este valor pode ser encontrado no painel do seu serviço CAPTCHA.

Veja também:

- Se quiser usar o hCaptcha com o CIDRAM, você precisará inserir um valor aqui. Caso contrário, pode ignorá-lo.

Este valor pode ser encontrado no painel do seu serviço CAPTCHA.

Veja também:

- Se quiser usar o Friendly Captcha com o CIDRAM, você precisará inserir um valor aqui. Caso contrário, pode ignorá-lo.

Este valor pode ser encontrado no painel do seu serviço CAPTCHA.

Veja também:

- Se quiser usar o Friendly Captcha com o CIDRAM, você precisará inserir um valor aqui. Caso contrário, pode ignorá-lo.

Este valor pode ser encontrado no painel do seu serviço CAPTCHA.

Veja também:

- Se quiser usar o Cloudflare Turnstile com o CIDRAM, você precisará inserir um valor aqui. Caso contrário, pode ignorá-lo.

Este valor pode ser encontrado no painel do seu serviço CAPTCHA.

Veja também:

- Se quiser usar o Cloudflare Turnstile com o CIDRAM, você precisará inserir um valor aqui. Caso contrário, pode ignorá-lo.

Este valor pode ser encontrado no painel do seu serviço CAPTCHA.

Veja também:

- Número de horas para lembrar instâncias CAPTCHA. Padrão = 720 (1 mês).

- O número máximo de assinaturas permitidas antes que o CAPTCHA seja retirado. Padrão = 1.

- Registrar todas as tentativas de CAPTCHA? Se sim, especificar o nome a ser usado para o arquivo de log. Se não, deixe esta variável em branco.

Dica útil: Você pode anexar informações de data/hora aos nomes dos arquivos de log usando espaços reservados de formato de hora. Os espaços reservados para formato de hora disponíveis são exibidos em general➡time_format.

Configuração para requisitos legais.

- Pseudonimiza endereços IP ao escrever os arquivos de log? True = Sim [Padrão]; False = Não.

- O endereço de uma política de privacidade relevante a ser exibida no rodapé de qualquer página gerada. Especifique um URL, ou deixe em branco para desabilitar.

Configuração para modelos e temas.

- O tema a ser usado para eventos de bloqueio e solicitações CAPTCHA.

theme

├─default ("Default")

├─bluemetal ("Blue Metal")

├─fullmoon ("Full Moon")

├─moss ("Moss")

├─primer ("Primer")

├─primerdark ("Primer Dark")

├─rbi ("Red-Blue Inverted")

├─slate ("Slate")

└─…Outros- O modo para o tema a ser usado para eventos de bloqueio e solicitações CAPTCHA.

theme_mode

├─normal ("Normal")

└─inverted ("Invertido")- Ampliação de fonte. Padrão = 1.

- URL de arquivo CSS para temas personalizados.

- O título da página a ser exibido para eventos de bloqueio.

block_event_title

├─CIDRAM ("CIDRAM")

├─denied ("Acesso negado!")

└─…Outros- O título da página a ser exibido para solicitações CAPTCHA.

captcha_title

├─CIDRAM ("CIDRAM")

└─…Outros- Inserido como HTML no início de todas as páginas de "acesso negado". Isso pode ser útil caso você queira incluir um logotipo de site, cabeçalho personalizado, scripts, ou similares em todas essas páginas.

- Inserido como HTML no final de todas as páginas de "acesso negado". Isso pode ser útil caso você queira incluir um aviso legal, link de contato, informações comerciais, ou similares em todas essas páginas.

Configuração para limitação de taxa (não recomendado para uso geral).

Tenha em mente que, assim como todos os outros funcionalidades do CIDRAM, a funcionalidade de limitação de taxa do CIDRAM só pode ser aplicado às páginas e recursos aos quais o CIDRAM está conectado. Isso tipicamente significa que recursos não PHP não seriam cobertos, exceto quando explicitamente servidos por recursos PHP conectados. Se você puder usar um módulo de servidor, cPanel, ou alguma outra ferramenta de rede para impor a limitação de taxa, seria melhor usar isso em vez da funcionalidade de limitação de taxa do CIDRAM. Tenha também em mente que um usuário motivado e determinado poderia facilmente contornar a limitação de taxa girando seu endereço IP ou mudando para um provedor de proxy ou VPN do qual o CIDRAM ainda não tem conhecimento, e tenha em mente que a limitação de taxa pode ser muito irritante para usuários finais reais. Às vezes pode ser necessário, mas raramente é desejável.

- A quantidade máxima de largura de banda permitida dentro do período de tolerância antes de ativar a limitação de taxa para solicitações futuras. Um valor de 0 desativa esse tipo de limitação de taxa. Padrão = 0KB.

- O número máximo de solicitações permitido dentro do período de tolerância antes de ativar a limitação de taxa para solicitações futuras. Um valor de 0 desativa esse tipo de limitação de taxa. Padrão = 0.

- A precisão a ser usada ao monitorar o uso do IPv4. Valor espelha o tamanho do bloco CIDR. Defina para 32 para melhor precisão. Padrão = 32.

- A precisão a ser usada ao monitorar o uso do IPv6. Valor espelha o tamanho do bloco CIDR. Defina para 128 para melhor precisão. Padrão = 128.

- A duração para monitorar o uso. Padrão = 0°0′0″.

- Exceções (ou seja, solicitações que não devem ser limitadas à taxa). Relevante apenas quando a limitação de taxa está ativada.

exceptions

├─Whitelisted ("Solicitações marcadas como na lista branca")

├─Verified ("Solicitações verificadas de mecanismos de pesquisa e mídias sociais")

└─FE ("Solicitações ao front-end do CIDRAM")- As cotas para diferentes domínios e hosts devem ser segregadas ou compartilhadas? True = As cotas serão segregadas. False = As cotas serão compartilhadas [Padrão].

Opções de cache suplementares. Nota: Alterar estes valores podem potencialmente fazer você ser estar desconectado.

- O valor especificado aqui será adicionado ao começo das chaves para todas as entradas de cache. Padrão = "CIDRAM_". Quando existem várias instalações no mesmo servidor, isso pode ser útil para manter seus caches separados uns dos outros.

- Especifica se deve tentar usar o APCu para armazenamento em cache. Padrão = True.

- Especifica se deve tentar usar o Memcached para armazenamento em cache. Padrão = False.

- Especifica se deve tentar usar o Redis para armazenamento em cache. Padrão = False.

- Especifica se deve tentar usar o PDO para armazenamento em cache. Padrão = False.

- Valor da host do Memcached. Padrão = localhost.

- Valor da porta do Memcached. Padrão = "11211".

- Valor da host do Redis. Padrão = localhost.

- Valor da porta do Redis. Padrão = "6379".

- Valor de tempo limite do Redis. Padrão = "2.5".

- Número do banco de dados Redis. Padrão = 0. Nota: Não é possível usar valores diferentes de 0 com Redis Cluster.

- Valor DSN do PDO. Padrão = "mysql:dbname=cidram;host=localhost;port=3306".

FAQ. O que é um "PDO DSN"? Como posso usar o PDO com o CIDRAM?

- O nome de usuário do PDO.

- A senha do PDO.

Configuração para o bypass das assinaturas padrão.

- Quais bypass devem ser usados?

used

├─AbuseIPDB ("AbuseIPDB")

├─AmazonAdBot ("AmazonAdBot")

├─Baidu ("Baiduspider/百度")

├─Bingbot ("Bingbot")

├─DuckDuckBot ("DuckDuckBot")

├─Embedly ("Embedly")

├─Feedbot ("Feedbot")

├─Feedspot ("Feedspot")

├─GoogleFiber ("Google Fiber")

├─Googlebot ("Googlebot")

├─Jetpack ("Jetpack")

├─PetalBot ("PetalBot")

├─Pinterest ("Pinterest")

├─Redditbot ("Redditbot")

├─Snapchat ("Snapchat")

├─Sogou ("Sogou/搜狗")

├─Yandex ("Yandex/Яндекс")

└─iCloud ("iCloud (iPhone Safari Bypass)")Veja também:

Todas as assinaturas IPv4 seguir o formato: xxx.xxx.xxx.xxx/yy [Function] [Param].

xxx.xxx.xxx.xxxrepresenta o início do bloco CIDR (os octetos do endereço IP inicial no bloco).yyrepresenta o tamanho do bloco CIDR [1-32].[Function]instrui o script o que fazer com a assinatura (como a assinatura deve ser considerada).[Param]representa qualquer informação adicional que possa ser necessária por[Function].

Todas as assinaturas IPv6 seguir o formato: xxxx:xxxx:xxxx:xxxx::xxxx/yy [Function] [Param].

xxxx:xxxx:xxxx:xxxx::xxxxrepresenta o início do bloco CIDR (os octetos do endereço IP inicial no bloco). Notação completa e notação abreviada são aceitáveis (e cada DEVE seguir os padrões da notação IPv6 apropriados e relevantes, mas com uma exceção: um endereço IPv6 nunca pode começar com uma abreviatura quando utilizado numa assinatura para este script, por causa da maneira em que CIDRs são reconstruídos pelo script; Por exemplo,::1/128deve ser expresso, quando utilizado numa assinatura, como0::1/128, e::0/128expresso como0::/128).yyrepresenta o tamanho do bloco CIDR [1-128].[Function]instrui o script o que fazer com a assinatura (como a assinatura deve ser considerada).[Param]representa qualquer informação adicional que possa ser necessária por[Function].

Os arquivos de assinaturas para CIDRAM DEVE usar quebras de linha no estilo de Unix (%0A, ou \n)! Outros tipos/estilos de quebras de linha (por exemplo, Windows %0D%0A ou \r\n quebras de linha, Mac %0D ou \r quebras de linha, etc) PODE ser usado, mas NÃO são preferidos. Quebras de linha não no estilo de Unix será normalizado para quebras de linha no estilo de Unix pelo script.

Notação CIDR precisa e correta é necessária, ou então o script NÃO irá reconhecer as assinaturas. Além disso, todas as assinaturas CIDR deste script DEVE começar com um endereço IP cujo número IP pode dividir igualmente na divisão bloco representado pelo tamanho do seu bloco CIDR (por exemplo, se você quiser bloquear todos os IPs de 10.128.0.0 para 11.127.255.255, 10.128.0.0/8 NÃO seria reconhecido pelo script, mas 10.128.0.0/9 e 11.0.0.0/9 usado em conjunto, SERIA reconhecido pelo script).

Qualquer coisa na arquivos de assinaturas não reconhecida como uma assinatura nem como sintaxe relacionados com assinaturas pelo script será IGNORADO, que significa que você pode colocar com segurança quaisquer dados que você quer nos arquivos de assinaturas sem quebrá-los e sem quebrar o script. Comentários são aceitáveis nos arquivos de assinaturas, e nenhuma formatação especial é necessário para eles. Hashing no estilo de Shell para comentários é preferido, mas não são forçadas; Funcionalmente, não faz diferença para o script se ou não você escolher para usar hashing no estilo de Shell para comentários, mas utilizando hashing no estilo de Shell ajuda IDEs e editores de texto simples para destacar corretamente as várias partes dos arquivos de assinaturas (e então, hashing no estilo de Shell pode ajudar como uma ajuda visual durante a edição).

Os valores possíveis de [Function] são as seguintes:

- Run

- Whitelist

- Greylist

- Deny

Se "Run" é utilizado, quando a assinatura é desencadeada, o script tentará executar (usando um statement require_once) um script PHP externa, especificado pelo valor de [Param] (o diretório de trabalho deve ser o diretório do script, "/vault/").

Exemplo: 127.0.0.0/8 Run example.php

Isto pode ser útil se você quiser executar algum código PHP específica para alguns IPs específicos e/ou CIDRs.

Se "Whitelist" é utilizado, quando a assinatura é desencadeada, o script irá repor todas as detecções (se houve quaisquer detecções) e quebrar a função de teste. [Param] é ignorado. Esta função irá assegurar que um IP ou CIDR não será detectado.

Exemplo: 127.0.0.1/32 Whitelist

Se "Greylist" é utilizado, quando a assinatura é desencadeada, o script irá repor todas as detecções (se houve quaisquer detecções) e pular para o próximo arquivo de assinaturas para continuar o processamento. [Param] é ignorado.

Exemplo: 127.0.0.1/32 Greylist

Se "Deny" é utilizado, quando a assinatura é desencadeada, assumindo que não assinatura whitelist foi desencadeado para o dado endereço IP e/ou dado CIDR, acesso à página protegida será negado. "Deny" é o que você deseja usar para realmente bloquear um endereço IP e/ou gama CIDR. Quando qualquer as assinaturas usando "Deny" são desencadeados, o "Acesso Negado" página do script será gerado ea solicitação para a página protegida será morto.

O valor da [Param] aceita por "Deny" será processado com o saída da "Acesso Negado" página, fornecido ao cliente/utilizador como a razão citada para o seu acesso à página solicitada ser negada. Pode ser uma curta e simples frase, explicando o motivo de ter escolhido para bloqueá-los (qualquer coisa deve ser suficiente, até mesmo uma "eu não quero você no meu site"), ou um de um pequeno punhado de palavras curtas fornecidas pelo script que, se usadas, será substituído pelo script com uma explicação pré-preparado de porque o cliente/usuário foi bloqueado.

As explicações pré-preparados têm suporte L10N e pode ser traduzido pelo script com base no idioma que você especificar com a directiva da configuração do script, lang. Além disso, você pode instruir o script para ignorar assinaturas "Deny" com base em sua valor de [Param] (se eles estão usando essas palavras curtas) através das directivas especificados pelo configuração do script (cada palavra curta tem uma directiva correspondente para processar as assinaturas correspondentes ou ignorá-los). Valores de [Param] que não usar essas palavras curtas, contudo, não tem suporte L10N e por conseguinte NÃO será traduzido pelo script, e adicionalmente, não podem ser controlados directamente pelo configuração do script.

As palavras curtas disponíveis são:

- Attacks

- Bogon

- Cloud

- Generic

- Legal

- Malware

- Proxy

- Spam

Se você quiser dividir suas assinaturas personalizadas em seções individuais, você pode identificar estas seções individuais para o script por adição de uma "etiqueta de seção" imediatamente após as assinaturas de cada seção, juntamente com o nome de sua seção de assinaturas (veja o exemplo abaixo).

# Seção 1.

1.2.3.4/32 Deny Bogon

2.3.4.5/32 Deny Cloud

4.5.6.7/32 Deny Generic

5.6.7.8/32 Deny Spam

6.7.8.9/32 Deny Proxy

Tag: Seção 1Para quebrar etiquetas de seção e assegurar que os etiquetas não são identificados incorretamente a seções de assinaturas de mais cedo nos arquivos de assinaturas, simplesmente assegurar que há pelo menos dois quebras de linha consecutivas entre o sua etiqueta e suas seções de assinaturas anteriores. Quaisquer assinaturas não etiquetados será padrão para qualquer "IPv4" ou "IPv6" (dependendo de quais tipos de assinaturas estão sendo desencadeados).

1.2.3.4/32 Deny Bogon

2.3.4.5/32 Deny Cloud

4.5.6.7/32 Deny Generic

5.6.7.8/32 Deny Spam

Tag: Seção 1No exemplo acima, 1.2.3.4/32 e 2.3.4.5/32 será etiquetadas como "IPv4", enquanto que 4.5.6.7/32 e 5.6.7.8/32 será etiquetadas como "Seção 1".

A mesma lógica pode ser aplicada para separar outros tipos de etiquetas, também.